Masih Pakai Aplikasi GO SMS Pro? Hati-hati, Pesan Anda Terekspose dan Rentan Dicuri Orang Lain

Cyberthreat.id – Aplikasi olah pesan daring, GO SMS Pro, mengekspose jutaan media yang dikirim para penggunanya, seperti foto, video, dan pesan suara.

“Kelemahan tersebut ditemukan pada GO SMS Pro versi 7.91. Tidak jelas apakah versi lain juga terdapat masalah yang sama, tapi kami memperkirakan versi sebelumnya juga terkena dampak serupa,” tulis perusahaan keamanan siber, Trustwave (Singtel Group) dalam laporannya yang diunggah di situs webnya, Kamis (19 November 2020).

Go SMS Pro layaknya aplikasi pesan lainnya memudahkan pengguna berkirim pesan baik teks maupun multimedia. Aplikasi itu kini telah diunduh lebih dari 100 juta kali.

Jika penerima memiliki aplikasi Go SMS Pro di ponselnya, file media akan ditampilkan secara otomatis di dalam aplikasi.

Namun, jika penerima tidak menginstal aplikasi, file media dikirim ke penerima sebagai URL melalui SMS. Pengguna kemudian dapat mengklik tautan dan melihat file media melalui browser.

Kerentanan yang ditemukan

SpiderLabs, divisi riset Trustwave, menemukan bahwa tautan yang dikirimkan ke SMS itulah yang menjadi celah tereksposenya segala pesan pengguna.

Sebab, tautan tersebut bisa diakses tanpa otentikasi atau otorisasi apa pun. Artinya, setiap pengguna yang memiliki tautan itu dapat melihat konten yang dikirimkan.

“Selain itu, tautan URL itu berurutan (heksadesimal) dan dapat diprediksi,” tutur Trustwave.

“Akibatnya, pengguna yang berniat jahat berpotensi mengakses file media apa pun yang dikirim melalui layanan ini. Hal ini jelas berdampak pada kerahasiaan konten media yang dikirim melalui aplikasi ini.”

Trustwave mengungkapkan temuan tersebut setelah pengembang aplikasi tak menanggapi sama sekali sejak pelaporan pada 18 Agustus 2020.

Skema serangan

Berikut ini menunjukkan bagaimana penjahat dapat menyalahgunakan kelemahan ini untuk melihat konten media pengguna lain tanpa otorisasi:

Saat penerima menerima teks SMS yang berisi tautan URL media yang dikirim dari aplikasii, pesan teks tersebut muncul sebagai berikut:

"Saya mengirimi Anda klip audio: http://gs.3g.cn/D/dd1efd/w "

Mengklik tautan itu, penerima dapat mendengarkan pesan suara. Namun, dengan membuat alamat URL yang lain secara berurutan, seseorang bisa melihat atau mendengarkan pesan media lain yang dibagikan di antara pengguna lain.

Misalnya, tautan berikut ini: http://gs.3g.cn/D/e3a6b4/w akan menampilkan foto SIM palsu.

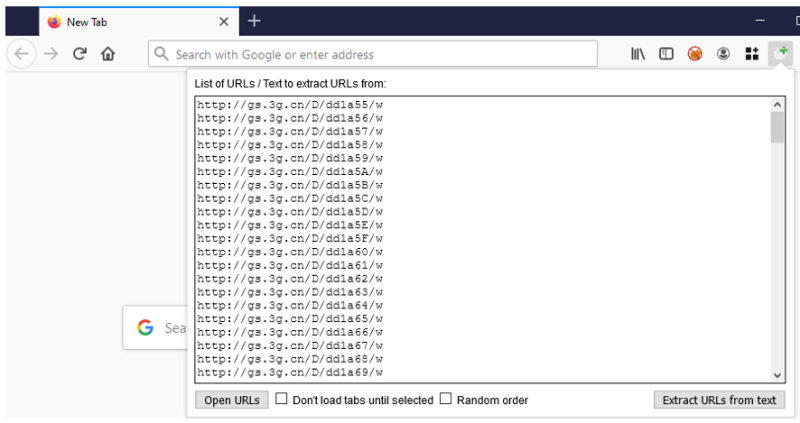

Untuk mendemonstrasikan bagaimana penyerang dapat dengan mudah mencuri banyak data pengguna, skrip bash sederhana dapat digunakan untuk membuat daftar contoh URL.

#!/bin/bash

(echo obase=16; seq 1 $((echo ibase=16; echo FF) | bc)) | bc > 1

for i in $(cat 1); do echo "http://gs.3g.cn/D/dd1a$i /w"; done | tr -d " "

Sementara itu, TechCrunch, portal berita teknologi, yang memverifikasi temuan peneliti, dengan hanya belasan tautan, menemukan data seperti, nomor telepon, tangkapan layar transfer bank, konfirmasi pesanan termasuk alamat rumah pengguna, catatan penangkapan, dan foto-foto.

Selain kemampuan melihat dan mencuri data, jauh dari itu, penjahat siber sangat dimungkinkan menciptakan tautan tiruan yang mengandung malware yang ketika diklik bisa menginfeksi perangkat. Terlebih, tautan tersebut tanpa otentikasi oleh penerima terlebih dulu.

“Karena itu kerentanan ini masih ada dan menimbulkan risiko bagi pengguna. Sangat disarankan untuk tidak mengirimkan file media yang sensitif atau bersifat rahasia melalui GO SMS Pro, setidaknya sampai perusahaan memperbaiki masalah ini,” tulis Trustwave.[]

Redaktur: Andi Nugroho

Aplikasi GO SMS Pro | Foto Google Play Store

Aplikasi GO SMS Pro | Foto Google Play Store