Hati-hati, Serangan Email Phishing Sebarkan Trojan NanoCore

Cyberthreat.id – Perusahaan keamanan siber asal Singapura, Trustwave—milik Singtel Group—menemukan ada penyebaran trojan akses jarak jauh (RAT) NanoCare dalam file berekstensi .zipx.

Temuan dari divisi risetnya, SpiderLabs, tersebut menunjukkan, trojan itu disebarkan lewat serangan email phishing, tulis perusahaan di situs webnya pada 11 Maret lalu.

Ekstensi file .zipx tersebut pada 2019 juga pernah terdeteksi dipakai oleh peretas untuk menyebarkan malware “Lokibot” untuk mencuri mata uang kripto. Kini ekstensi file itu disalahgunakan kembali dalam menyebarkan RAT.

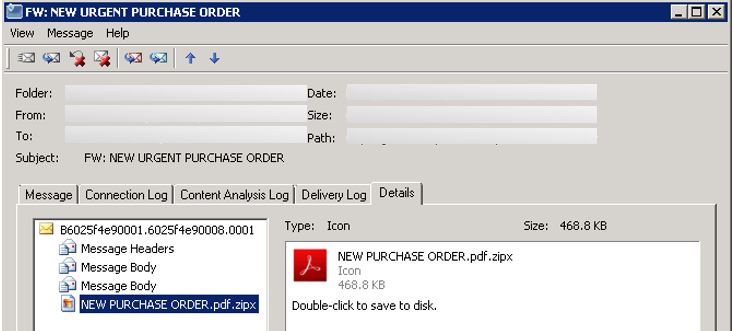

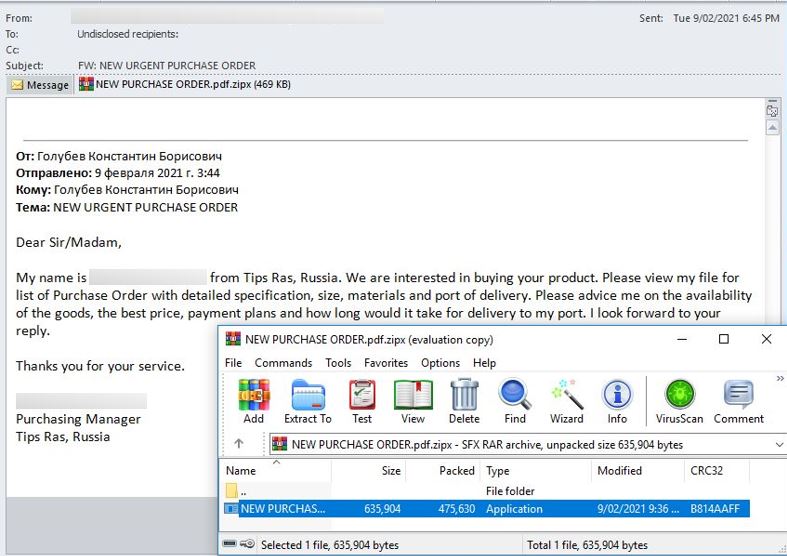

Berdasarkan analisis Trustwave, email yang membawa RAT NanoCore itu berpura-pura sebagai "manajer pembelian" dari organisasi yang sah. Pesan dalam email itu berisikan lampiran bernama "NEW PURCHASE ORDER.pdf.zipx" yang membawa trojan NanoCore.

File lampiran itu, kata Trustwave, sebenarnya merupakan file ikon dengan informasi tambahan yang menyertainya, kebetulan, berarsip .rar (format file arsip yang mendukung kompresi data).

Tampilan file berbahaya berjenis ikon dengan informati tambahan yang menyertainya, kebetulan berarsip .rar.

Email phishing.

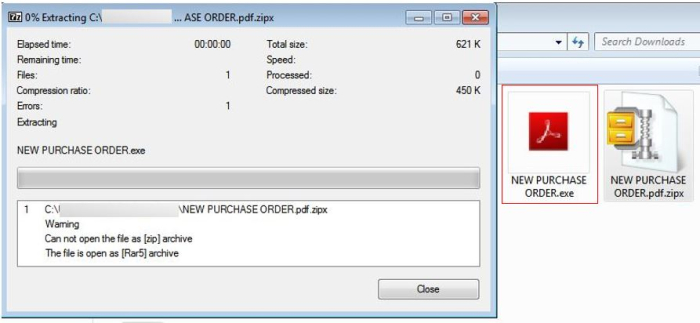

File yang diekstrak. | Sumber foto-foto: Trustwave

Jika korban percaya dan mengklik lampiran file .zip tadi, maka file terunduh di komputer. Di sini, bukan berarti file berbahaya tadi langsung menginfeksi.

Karena berformat .zip, maka korban harus mengekstraknya, bisa memakai program WinZip, WinRAR atau yang lainnya.

File ekseskusi yang diekstrak menghasilkan sebuah file yang memiliki nama yang mirip dengan lampiran .zipx, yaitu "NEW PURCHASE ORDER.exe". File .exe inilah yang disebut RAT NanoCore versi 1.2.2.0.

"Malware NanoCore dapat diinstal ke sistem jika pengguna memutuskan untuk menjalankan dan mengekstraknya," kata Trustwave.

Ketika trojan berhasil terinstal, malware tersebut akan membuat salinan dirinya sendiri di dalam folder “AppData” dan menyuntikkan kode berbahaya pada proses “RegSvcs.exe”. Dari sana, peretas mulai mencuri data dari mesin korban, termasuk data papan klip, penekanan tombol, dokumen, dan file.

Trojan yang beroperasi sejak 2013 itu memiliki kemampuan antara lain sebagai keylogger, pencuri informasi, mendistribusikan malware lain, dan memiliki kemampuan mengakses dan mencuri rekaman webcam, serta mengekstrak data untuk dikirim ke server perintah dan kontrol (C2) milik peretas.

Malware itu juga dijual di forum bawah tanah dan seringkali digunakan dalam operasi email phishing terkait dengan keuangan.

RAT NanoCore juga diduga bertanggung jawab dalam serangan ke 10 negara pada 2015, di antaranya perusahaan energi di Timur Tengah dan Asia.

Pada 2018, seorang programmer di Arkansas, Taylor Huddleston, dijatuhi hukuman lebih dari dua tahun penjara karena mengembangkan dan menjual alat distribusi malware. Taylor dituduh membantu dan berada di balik pengembangan, pemasaran dan pendistribusian RAT NanoCore serta jenis lainnya.

Meski programmer-nya telah dihukum, ternyata tidak menghentikan alatnya (NanoCore) berhenti. Pasalnya pada April 2020, perusahaan keamanan Cisco Talos juga menemukan operasi malicious spam (malspam) yang mennyelipkan distribusi NanoCore.[]

Sumber: ZDNet | Bank Infosecurity| Redaktur: Andi Nugroho

Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com