Vatikan dan Keuskupan Katolik Hong Kong Ditarget Hacker RedDelta Asal China

Cyberthreat.id – Vatikan dan Keuskupan Katolik Hong Kong menjadi target serangan yang diduga berasal dari peretas asal China.

Serangan siber mulai Mei lalu itu, menurut perusahaan keamanan siber berkantor di AS, Recorded Future, dilakukan oleh kelompok peretas bernama RedDelta.

RedDelta diduga peretas yang disponsori oleh negara China, menurut pelacakan Insikt Group, sebuah tim peneliti ancaman siber dari Recorded Future.

Hong Kong Study Mission to China—penghubung utama antara Vatikan dan China dan dipandang sebagai wakil Paus Francis secara de facto untuk China, juga Pontifical Institute for Foreign Missions (PIME) menjadi sasaran serangan siber.

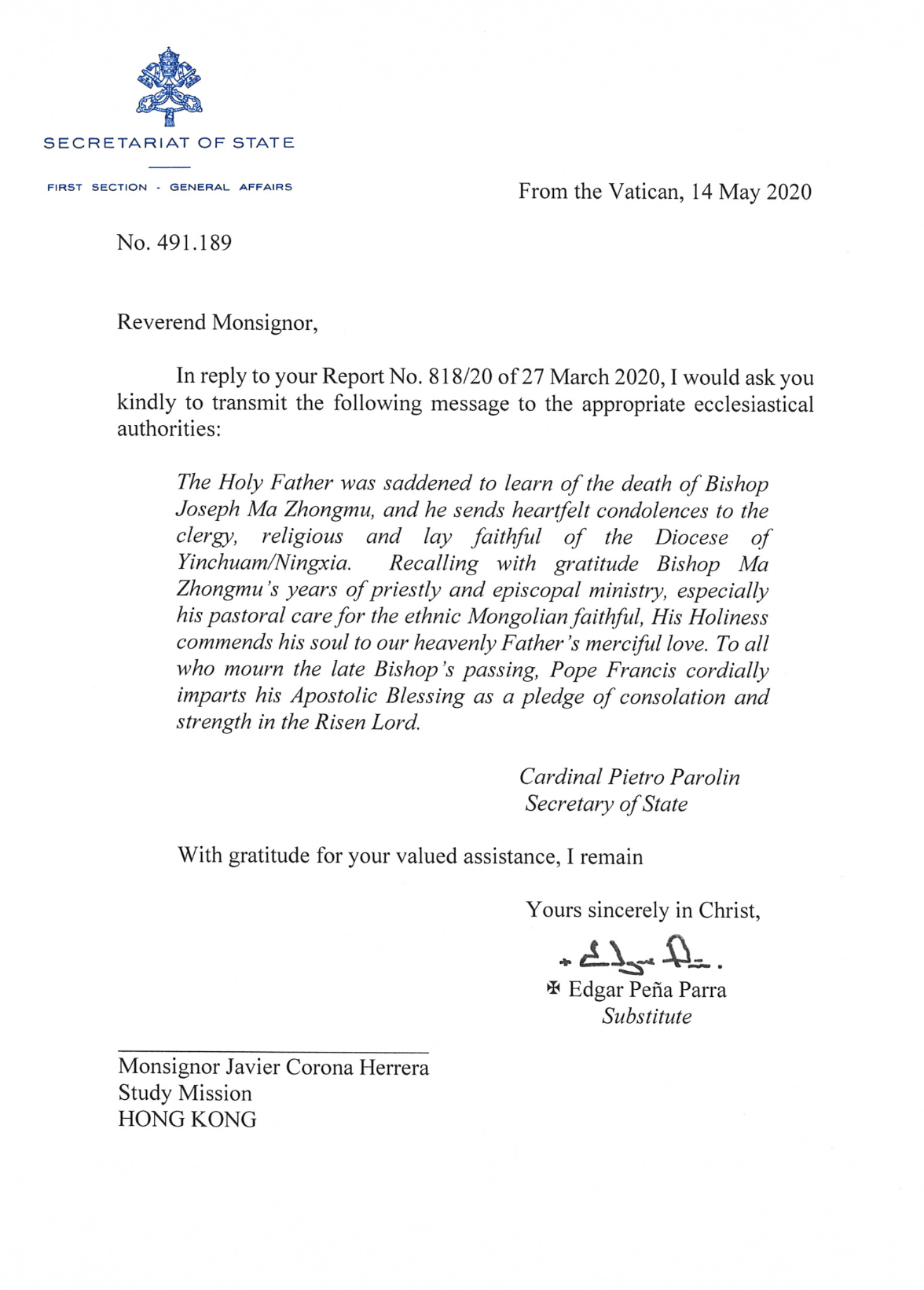

Serangan berlanjut setidaknya hingga 21 Juli, termasuk upaya phishing yang jelas dengan dokumen kop surat Sekretariat Negara Vatikan yang ditujukan kepada kepala Hong Kong Stydy Mission to China. Dokumen yang dilampirkan ini, menurut peneliti, bermuatan malware PlugX (Remote Access Trojan/RAT).

Surat yang dilampirkan dalam email phishing yang bermuatan malware PlugX. | Foto-foto: Recorded Future.

Vatikan dan Hong Kong Study Mission to China tidak berkomentar terkait operasi siber itu, sedangkan Kementerian Luar Negeri China membantah terlibat dan menyebut laporan itu sebagai “spekulasi tak berdasar”, demikian seperti dilaporkan The Associated Press, diakses Kamis (30 Juli 2020).

Menurut AP, laporan serangan itu diberitakan pertama kali oleh Th New York Times.

Dikabarkan, Vatikan dan China diperkirakan berunding kembali tahun ini terkait pembaruan perjanjian kedua negara sejak 2018. Perjanjian ini yang membuat hubungan antara China dan Gereja Katolik membaik, karena terkait operasional Gereja Katolik di China. Direncanakan, kedua negara melakukan pembaruan perjanjian pada September 2020.

Menurut Recorded Future, sebelum perjanjian tersebut Partai Komunis China mengontrol dan mengawasi operasional bawah tanah komunitas umat Katolik.

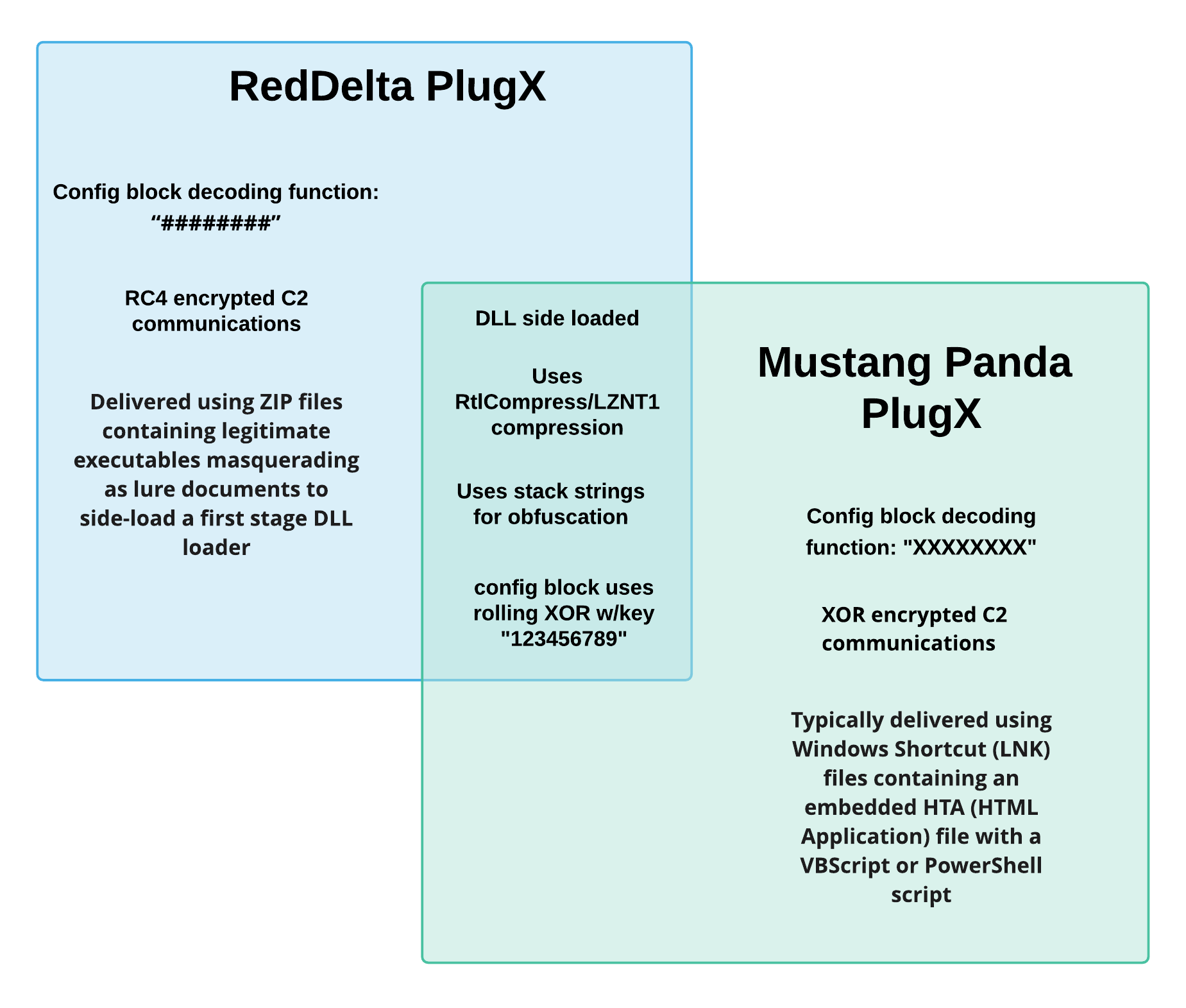

Peneliti mengatakan, memang ada kemiripan teknik serangan yang dilakukan RedDelta dengan Mustang Panda aka BRONZE PRESIDENT aka HoneyMyte. Namun, peneliti berkesimpulan ada perbedaan penting dari keduanya:

Pertama, malware PlugX (RAT) yang dipakai RedDelta dalam serangan kali ini menggunakan metode enkripsi lalu lintas berbeda dan memiliki mekanisme konfigurasi enkripsi yang berbeda dari malware PlugX sebelumnya.

Kedua, rantai infeksi malware yang digunakan dalam serangan kali ini belum diketahui secara publik, seperti yang dipakai kelompok Mustang Panda, peretas yang diduga berasal dari China.

Selain penargetan entitas yang terkait dengan Gereja Katolik, Insikt Group juga mengidentifikasi RedDelta yang menargetkan penegak hukum dan entitas pemerintah di India dan lembaga pemerintah di Indonesia.[]

Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com