Teknik Baru Phishing, Menyalahgunakan Sensor Mobile

Cyberthreat.id - Pakar keamanan siber mendeteksi penyerang yang memanfaatkan teknik penghindaran (evasion) baru dan unik untuk meluncurkan serangan phishing. Teknik baru ini menyalahgunakan sensor yang telah tertanam dalam smartphone selama lebih dari satu dekade.

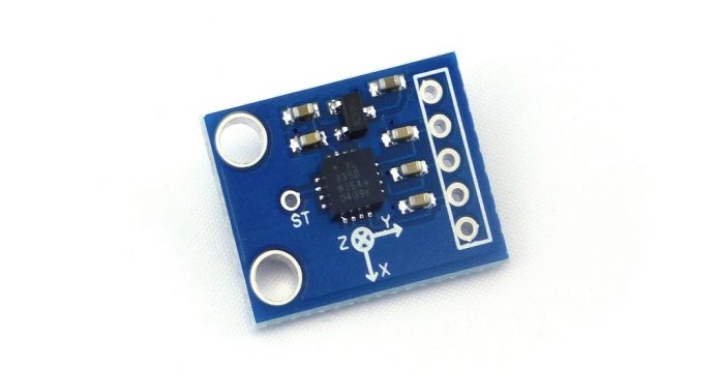

Sensor disalahgunakan untuk serangan phishing seperti yang dilaporkan pakar keamanan dari PhishLabs. Serangan itu menyalahgunakan fitur eksperimental yang tersedia di browser web tertentu: gerakan perangkat dan acara orientasi. Lebih khusus lagi, serangan phishing menyalahgunakan giroskop dan akselerometer smartphone.

Akselerometer adalah sensor yang digunakan untuk mengukur percepatan suatu objek. Akselerometer dapat mengukur percepatan dinamis dan percepatan statis.

Akselerometer pada ponsel ada yang namanya fungsi shake control. Dengan fungsi ini, maka dengan hanya menggoyangkan ponsel kita bisa mengubah fitur, misalnya mengubah lagu yang sedang di putar ke lagu selanjutnya atau lagu sebelumnya.

Penggunaan lain dari akselerometer adalah sebagai pedometer, atau penghitung langkah. Dipakai di banyak gadget sebagai monitor banyaknya langkah saat berolah raga. Apple dan Nike bekerjasama mengeluarkan produk sepatu yang bisa memiliki fungsi seperti berkomunikasi dengan pemutar lagu pada Ipod, mengirimkan data tentang banyak langkah yang sudah dilakukan, jumlah kalori terbakar, dan waktu bergerak.

Penggunaan lain dari akselerometer adalah sebagai pedometer, atau penghitung langkah. Dipakai di banyak gadget sebagai monitor banyaknya langkah saat berolah raga. Apple dan Nike bekerjasama mengeluarkan produk sepatu yang bisa memiliki fungsi seperti berkomunikasi dengan pemutar lagu pada Ipod, mengirimkan data tentang banyak langkah yang sudah dilakukan, jumlah kalori terbakar, dan waktu bergerak.

"Dengan memeriksa keberadaan dan keadaan kontrol ini, sebuah situs dapat menentukan apakah itu ada di perangkat seluler dan berperilaku berbeda dalam memberikan respons," tulis PhishLabs dalam laporan dilansir Cyware Hacker News, Jumat (10 Januari 2020).

Bagaimana cara kerjanya?

Serangan dimulai dengan pesan teks yang tampaknya berasal dari target profil/jabatan tinggi dari sebuah organisasi keuangan. Pesan tersebut menggunakan teknik rekayasa sosial (social engineering) yang khas untuk membuat para korban mengklik pada URL yang mengklaim memiliki pemberitahuan penting.

Pengunjung yang mengunjungi URL disajikan dengan halaman kosong. Namun, pada upaya berikutnya untuk melihat hasil halaman dalam menerima 404 tanggapan dari server. Ini menunjukkan bahwa penyerang memanfaatkan berbagai lapisan penanggulangan agar tetap tidak terdeteksi.

Para peneliti mencatat:

"Kami mulai menyelidiki setiap elemen. Ini mengarah pada penemuan bahwa aktor jahat berusaha untuk menjamin korban menggunakan perangkat seluler dengan menggunakan panggilan ke giroskop dan akselerometer."

Ilustrasi

Ilustrasi