BatCloak, Mesin Penyebar Beragam Malware dan Mampu Mengelak Deteksi Antivirus

Cyberthreat - Mesin obfuscation malware yang sepenuhnya tidak terdeteksi (FUD) itu bernama BatCloak. Mampu menyebarkan berbagai jenis malware sambil menghindari deteksi antivirus. Mesin itu diketahui sudah digunakan sejak 2022.

Sampel memberikan "aktor ancaman kemampuan untuk memuat banyak keluarga malware dan mengeksploitasi dengan mudah melalui file batch yang sangat disamarkan," kata peneliti Trend Micro sebagaimana dikutip The Hacker News.

Sekitar 79,6% dari total 784 artefak yang digali tidak memiliki deteksi di semua solusi keamanan, tambah perusahaan keamanan siber, menyoroti kemampuan BatCloak untuk menghindari mekanisme deteksi tradisional.

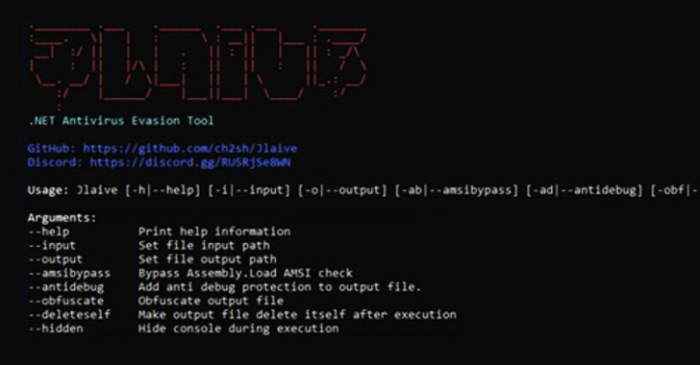

Disebutkan, mesin BatCloak membentuk inti dari alat pembuat file batch siap pakai yang disebut Jlaive, yang hadir dengan kemampuan untuk mem-bypass Antimalware Scan Interface (AMSI) serta mengompres dan mengenkripsi muatan utama untuk mencapai penghindaran keamanan yang lebih tinggi.

Alat sumber terbuka, meskipun dihapus sejak tersedia melalui GitHub dan GitLab pada September 2022 oleh pengembang bernama ch2sh, telah diiklankan sebagai "EXE to BAT crypter". Sejak itu telah dikloning dan dimodifikasi oleh aktor lain dan dipindahkan ke bahasa seperti Rust.

Disebutkan, payload terakhir dienkapsulasi menggunakan tiga lapisan pemuat – pemuat C#, pemuat PowerShell, dan pemuat batch – yang terakhir berfungsi sebagai titik awal untuk mendekode dan membongkar setiap tahap dan akhirnya meledakkan malware yang disembunyikan.

"Pemuat batch berisi pemuat PowerShell yang disamarkan dan biner rintisan C# terenkripsi," kata peneliti Peter Girnus dan Aliakbar Zahravi. "Pada akhirnya, Jlaive menggunakan BatCloak sebagai mesin kebingungan file untuk mengaburkan pemuat batch dan menyimpannya di disk."

BatCloak dikatakan telah menerima banyak pembaruan dan adaptasi sejak kemunculannya di alam liar, versi terbarunya adalah ScrubCrypt, yang pertama kali disorot oleh Fortinet FortiGuard Labs sehubungan dengan operasi cryptojacking yang dilakukan oleh 8220 Gang.

"Keputusan untuk beralih dari kerangka kerja sumber terbuka ke model sumber tertutup, yang diambil oleh pengembang ScrubCrypt, dapat dikaitkan dengan pencapaian proyek sebelumnya seperti Jlaive, serta keinginan untuk memonetisasi proyek dan melindunginya. terhadap replikasi yang tidak sah," kata para peneliti.

Terlebih lagi, tulis The Hacker News, ScrubCrypt dirancang agar dapat dioperasikan dengan berbagai keluarga malware terkenal seperti Amadey, AsyncRAT, DarkCrystal RAT, Pure Miner, Quasar RAT, RedLine Stealer, Remcos RAT, SmokeLoader, VenomRAT, dan Warzone RAT.

"Evolusi BatCloak menggarisbawahi fleksibilitas dan kemampuan beradaptasi dari mesin ini dan menyoroti pengembangan obfuscator batch FUD," para peneliti menyimpulkan. "Ini menunjukkan kehadiran teknik ini di lanskap ancaman modern."[]

The Hacker News

The Hacker News