Dituding Memihak China, Tim Toto Serang Korea Selatan

Cyberthreat.id - Kelompok peretas Tim Tonto yang dituding berpihak pada China ditengarai menyerang Institusi pendidikan, konstruksi, diplomatik, dan politik Korea Selatan.

"Kasus baru-baru ini mengungkapkan bahwa grup tersebut menggunakan file yang terkait dengan produk anti-malware untuk akhirnya mengeksekusi serangan berbahaya mereka," kata AhnLab Security Emergency Response Center (ASEC) dalam sebuah laporan yang diterbitkan minggu ini sebagaimana dikutip The Hacker News.

Disebutkan, Tim Tonto, aktif setidaknya sejak 2009, memiliki rekam jejak menyasar berbagai sektor di Asia dan Eropa Timur. Awal tahun ini, grup tersebut dikaitkan dengan serangan phishing yang gagal terhadap perusahaan keamanan siber Group-IB.

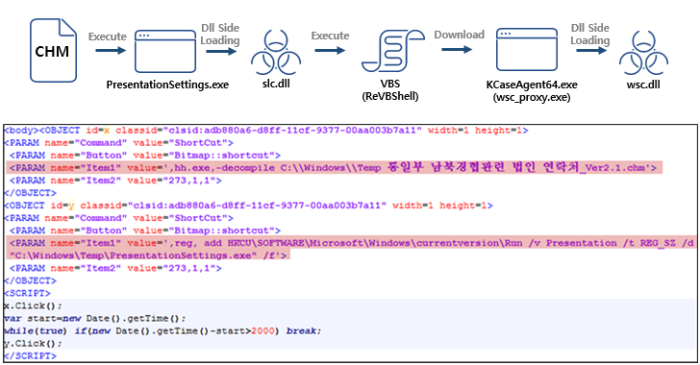

Urutan serangan yang ditemukan oleh ASEC dimulai dengan file Microsoft Compiled HTML Help (.CHM) yang mengeksekusi file biner untuk memuat file DLL berbahaya (slc.dll) dan meluncurkan ReVBShell, backdoor VBScript open source yang juga digunakan oleh aktor ancaman Cina lainnya bernama Tick.

ReVBShell kemudian dimanfaatkan untuk mengunduh file konfigurasi perangkat lunak Avast sah yang dapat dieksekusi kedua (wsc_proxy.exe), untuk memuat DLL nakal kedua (wsc.dll), yang pada akhirnya mengarah pada penerapan trojan akses jarak jauh Bisonal.

"Tim Tonto terus berkembang melalui berbagai cara seperti menggunakan perangkat lunak biasa untuk serangan yang lebih rumit," kata ASEC.

Penggunaan file CHM sebagai vektor distribusi malware tidak terbatas pada aktor ancaman China saja. Rantai serangan serupa telah diadopsi oleh kelompok negara-bangsa Korea Utara yang dikenal sebagai ScarCruft dalam serangan yang ditujukan pada mitra selatannya ke host yang ditargetkan di belakang pintu.

Peretas, juga dikenal sebagai APT37, Reaper, dan Ricochet Chollima, juga menggunakan file LNK untuk mendistribusikan malware RokRAT, yang mampu mengumpulkan kredensial pengguna dan mengunduh muatan tambahan.[]

The Hacker News

The Hacker News