Beredar Email Phishing Berkedok Pos Indonesia, Targetkan Data Kartu Kredit

Cyberthreat.id - ICD Community, sebuah komunitas siber di Indonesia, baru-baru mendapatkan laporan serangan phishing yang mencatut nama PT Pos Indonesia. Serangan tersebut terjadi pada tanggal 3, 5, 6, 7 dan 8 Mei 2022.

Menurut Pendiri IDC Community, Adi Saputra, serangan tersebut dilakukan pada pagi menjelang siang hari.

Pertama, laporan tanggal 3 Mei terjadi pada pukul 09.22, 09.22, dan 1.47 dengan subjek email tertulis “Paket Anda tidak dapat dikirim pada 03.05.2022”

Sementara dari pengirim tercatat dengan nama yang berbeda-beda yaitu:

- noreplyposid-15400029@track-posindonesia.com

- noreplyposid-15400016@track-posindonesia.com

- noreplyposmail-15400010@track-posindonesia.com

Adi mengatakan, dilihat dari header email tercatat menggunakan dua akses pada alamat berbeda, yaitu

- 196.64.222.164 & 208.91.199.217 (us2-ob3-1.mailhostbox.com)

- 196.64.222.164 & 208.91.199.209 (us2-ob2-3.mailhostbox.com)

Kedua, laporan tanggal 5 Mei terjadi pada Pukul 08.41, 08.42, dan 12.25 dengan subjek email tertulis: “Pengingat: paket Anda akan dikembalikan ke pengirim”

Pengirim juga menggunakan alamat berbeda-beda, antara lain

- mendukungpos-15400047@pak-posindonesia.com

- mendukungpos-15400018@pak-posindonesia.com

- mendukungmail-15400034@posindonesia-mail.com

Untuk header email menggunakan tiga akses pada alamat berbeda:

- 41.250.119.48 & 208.91.198.28 (us2-ob4-2.mailhostbox.com)

- 41.250.119.48 & 208.91.198.232 (us2-ob3-2.mailhostbox.com)

- 160.178.83.248 & 162.210.70.53 (us2-ob1-2.mailhostbox.com)

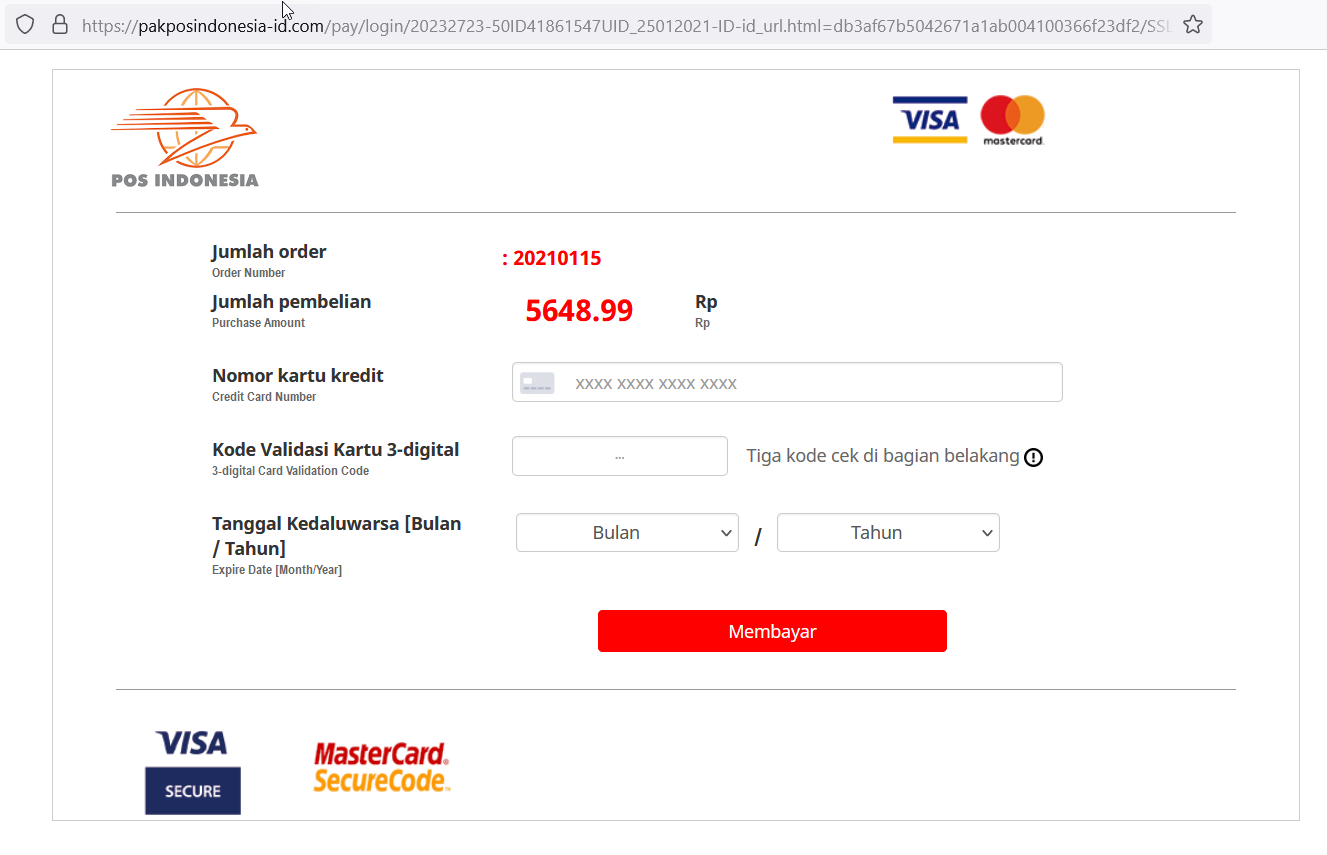

Halaman phishing yang menargetkan data kartu kredit dari penerima email.

Ketiga, laporan tanggal 6 Mei terjadi pukul 09.27, 09.36, dan 09.37 dengan subjek emal: “Peringatan terakhir: paket Anda akan dikembalikan ke pengirim”

Hal yang sama pengiriman dilakukan dengan alamat yang berbeda-beda:

- noreply26@mail-posindonesia.info

- noreply38@mail-posindonesia.info

- noreply50@mail-posindonesia.info

Kali ini, header email tercatat menggunakan tiga akses, berikut ini:

- 160.178.83.248 & 208.91.198.156 (us2-ob4-1.mailhostbox.com)

- 160.178.83.248 & 208.91.199.219 (us2-ob3-6.mailhostbox.com)

- 160.178.83.248 & 208.91.198.28 (us2-ob4-2.mailhostbox.com)

Pada laporan tanggal 7 dan 8 Mei intensitas serangan tercatat menurun, yaitu masing-masing hanya terjadi sekali.

Tertanggal 7 Mei, penyerang menggunakan subjek email: “Peringatan terakhir: paket Anda akan dikembalikan ke pengirim”.

Alamat pengirim pun menurun hanya memakai satu alamat, yaitu servicesindo-4158720@phlpostgov-ph.com. Sementara, header email juga menggunakan satu akses pada alamat 196.217.102.179 & 162.210.70.51 (us2-ob1-5.mailhostbox.com)

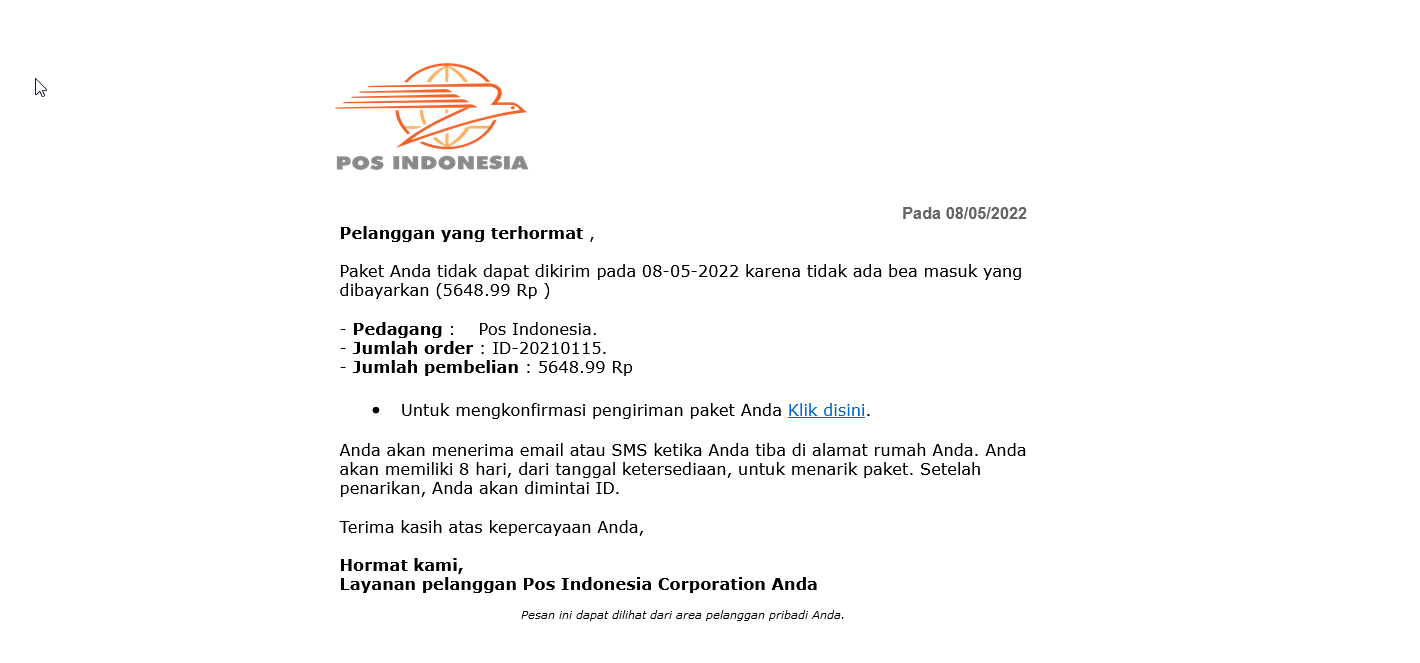

Untuk tanggal 8 Mei tertulis subjek email: “Paket Anda akan dikembalikan ke pengirim !” dengan alamat pengirim: info-5241526@posindonesiaweb.com.

Lalu, header email yang tercatat menggunakan satu akses pada alamat 41.250.115.10 & 208.91.199.215 (us2-ob4-6.mailhostbox.com)

Tangkapan layar salah satu isi email phishing.

Mengapa banyak alamat pengirim yang berbeda-beda? Adi mengatakan, sender yang berbeda-beda tersebut merupakan alamat email palsu dengan tujuan agar penerima email menganggap email tersebut memang berasal dari PT Pos Indonesia.

“Jika dilihat lebih teliti pada header email akan terlihat alamat asli pengirim (yang semua berasal dari Amerika Serikat),” ujar Adi kepada Cyberthreat.id, baru-baru ini.

Padahal, domai email yang dipakai oleh PT Pos Indonesia yaitu posindonesia.co.id. Jika penerima email teliti, sebetulnya dari alamat sender pun sudah terdeteksi sebagai email palsu. Namun, serangan semacam ini bisa berhasil jika penerima email tak menyadari secara cermat.

Adi juga menambahkan bahwa domain Pos Indonesia menggunakan alamat dari Amazon (Singapura) dengan data center lokal atau berada di Indonesia.

“Pada Kelima laporan tersebut memiliki kesamaan konten yaitu meminta kita melakukan pembayaran sejumlah Rp5648.99 dengan melakukan konfirmasi pada link URL yang disediakan (https://pakposindonesia-id.com/pay/login),” kata Adi.

“Jika kita membuka link tersebut dan mengabaikan warning dari browser (Firefox/Chrome) tentang situs yang tidak aman, maka akan diarahkan untuk mengisi data kartu kredit.”

Pendek kata, penyerang berupaya untuk mendapatkan kredensial kartu kredit orang yang ditargetkan.

Namun, sejauh ini belum diketahui pasti apakah ada korban dalam serangan tersebut. Adi tak menjelaskan lebih detail dalam laporannya terkait kemungkinan sejumlah korban telah memberikan data pribadi kepada penyerang. Sebab, serangan tersebut menargetkan banyak perusahaan di Indonesia, termasuk instansi pemerintah.

Pencegahan

Untuk mencegah serangan itu, Adi menyarankan agar tim TI perusahaan perlu memblokir melalui server email dan perangkat mail security yang dimiliki.

“Tim TI juga perlu melakukan edukasi kepada para pengguna email agar berhati-hati jika menerima email yang tidak dikenal dan tidak melakukan sembarang klik pada link URL yang disertakan,” ujar Adi.

“Bagi pengguna email, harap abaikan email yang tidak dikenal apalagi jika terdapat link URL yang meminta konfirmasi pembayaran dan ternyata mengarahkan kita untuk mengisi data pribadi.”

Untuk selalu berkontak dengan tim TI perusahaan terkait berbagai email yang mencurigakan.[]

Ilustrasi | Foto: PT Pos Indonesia

Ilustrasi | Foto: PT Pos Indonesia