Peneliti DigitalX Sebut Penjelasan Kaseya Indonesia Rancu

Cyberthreat.id–Head of Kaseya Indonesia dan Singapura, Asep Suandi, membantah temuan dari perusahaan keamanan siber asal Jakarta, DigitalX, terkait dengan kliennya di Indonesia yang ditarget oleh peretas ransomware REvil/Sodinokibi.

Ia mengatakan, pengguna Kaseya di Indonesia tidak menjadi target serangan. “Yang menjadi target utama adalah pengguna SaaS Kaseya di Amerika Serikat,” ujar Asep kepada Cyberthreat.id, Senin (5 Juli 2021) malam.

Kaseya, perusahaan manajemen jarak jauh TI asal AS, pada Jumat (2 Juli 2021) diserang ransomware REvil/Sodinokibi. Peretas masuk melalui celah kerentanan yang terdapat di perangkat lunak Kaseya VSA. Dari situlah, peretas bisa menyusup ke komputer para pengguna aplikasi tersebut. Insiden ini dijuluki sebagai serangan rantai pasokan (supply chain attack) yang memiliki kemiripan kasus dengan peretasan SolarWinds pada Desember 2020. (Baca: Amerika Kembali Dilanda Peretasan Berjamaah, Dituding Kerjaan Peretas Rusia)

Menurut dia, temuan DigitalX yang berdasarkan "deteksi perangkat lunak antivirus perusahaan kliennya" tidaklah benar. Alasannya, “Saat ini belum ada perangkat lunak antivirus yang mendeteksi REvil untuk kasus Kaseya, tapi itu mendeteksi kasus REvil sebelumnya,” ujar dia.

Ia menjelaskan bahwa sejak insiden siber terjadi pada Jumat (2 Juli), Kaseya Indonesia, melalui distributor resminya, Global Asia Sinergi telah mendapatkan notifikasi dari kantor pusat Kaseya di Miami, Amerika Serikat.

“Kami sudah asesmen mendalam selama tiga hari ini, baik perangkat (lunak) cloud maupun on premise di klien tidak terdampak. Kami aman,” tutur Asep.

“Dari kemungkinan yang terburuk pun sudah kami antisipasi,” ia menambahkan.

Kaseya Indonesia juga telah mengirimkan notifikasi kepada pelanggannya terkait insiden siber tersebut.

“Kami sudah menjalankan langkah preventif karena kami mendapatkan notifikasi dari pusat sejumlah rekomendasi yang harus dilakukan,” ujar Asep.

Ia mengatakan saat ini peladen (server) Kaseya VSA berbasis cloud sudah dimatikan dari kantor pusat Kaseya di AS. Pihaknya juga telah meminta perusahaan klien yang memakai aplikasi on-premise untuk mematikan server lokal. (Baca: Kaseya Indonesia Klaim Kliennya Aman dari Serangan Ransomware REvil)

Di Indonesia, hanya satu perusahaan yang memakai aplikasi Kaseya VSA berbasis cloud atau Software-as-a- Service (SaaS), selebihnya adalah aplikasi on-premise. Untuk berbasis cloud, perusahaan klien menginstal aplikasi dari server Kaseya, sedangkan on-premise, pelanggan menginstal aplikasi sendiri, baru kemudian diperbarui dengan mengoneksikan ke server Kaseya.

Berita terkait:

- Geng Ransomware REvil Diduga Aktor Peretasan Massal Kaseya VSA

- Efek Serangan ke Perangkat Lunak Kaseya VSA, 500 Toko Ritel Coop Tutup

Tambalan sedang dikerjakan

Di pembaruan informasi penanganan insiden siber, Kaseya mengatakan sedang mengembangkan tambalan kerentanan (patch) baru untuk klien lokal secara paralel dengan pemulihan Pusat Data SaaS.

"Kami menerapkan di SaaS terlebih dahulu karena kami mengontrol setiap aspek lingkungan itu. Setelah itu dimulai, kami akan menerbitkan jadwal untuk mendistribusikan tambalan untuk pelanggan lokal," ujar Kaseya di situs webnya, Kaseya.com.

Kaseya juga telah merilis "alat deteksi kompromi" (compromise detection tool) yang dapat diunduh di tautan berikut: VSA Detection Tools.zip. Alat ini menganalisis sistem (server VSA atau titik akhir terkelola) dan menentukan apakah ada indikator peretasan (IoC).

"Semua server VSA lokal harus tetap offline hingga instruksi lebih lanjut dari Kaseya tentang kapan aman untuk memulihkan operasi. Patch akan diperlukan untuk diinstal sebelum memulai ulang VSA dan serangkaian rekomendasi tentang cara meningkatkan postur keamanan Anda," tulis Kaseya.

Kaseya juga menyarankan agar pelanggan yang mengalami ransomware dan menerima notifikasi dari penyerang "jangan mengklik tautan apa pun karena bisa saja itu telah dipersenjatai malware".

Sebelumnya, perusahaan keamanan siber berbasis di Jakarta, DigitalX, menemukan adanya serangan ransomware REvil yang menargetkan perusahaan yang memakai aplikasi Kaseya VSA di Indonesia. Namun, serangan itu tidak sampai merusak atau mengganggu sistem jaringan perusahaan.

Peneliti DigitalX, Fajar Ramadhan, kepada Cyberthreat.id, mengatakan, lebih dari lima perusahaan terdeteksi menjadi target serangan berdasarkan telemetri perangkat lunak antivirus yang diinstal oleh perusahaan tersebut.

Ia tidak menyebutkan nama-nama perusahaan tersebut. Yang jelas, mereka ada yang bergerak di sektor perbankan, juga ada perusahaan negara (BUMN). (Baca: Bank dan BUMN Indonesia Juga Ditarget Ransomware REvil)

Menanggapi bantahan dari Kaseya Indonesia, Fajar justru menilai pernyataan tersebut menjadi rancu sebab platform online perangkat lunak antivirus, Virus Total, telah mendeteksinya.

Per 5 Juli, sebanyak 50 vendor perangkat lunak antivirus di Virus Total mendeteksi sampel file jahat itu sebagai ransomware REvil/Sodinikibi.

Makanya, ia menyayangkan pernyataan “tidak ada perangkat lunak antivirus saat ini yang tidak mendeteksi REvil untuk kasus Kaseya”.

“Itu enggak mungkin, antivirus enggak mendeteksi, karena memang ada telemetrinya,” kata Fajar sambil menjelaskan riwayat unggahan sampel ransomware REvil yang telah diunggah di Virus Total.

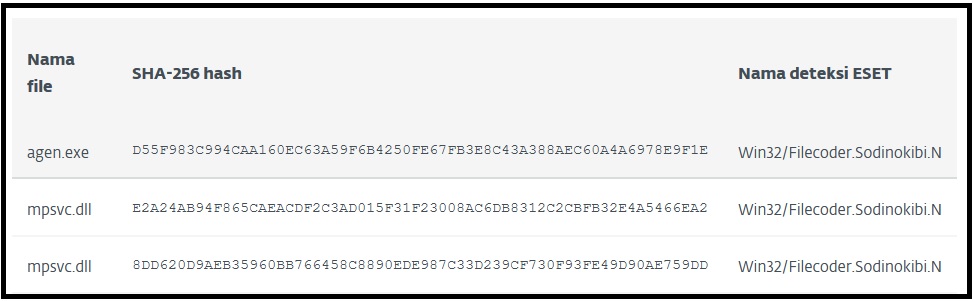

Berikut tiga nama file jahat yang terdeteksi oleh perangkat lunak antivirus ESET. File nomor tiga memiliki kesamaan dengan file yang diunggah ke Virus Total yang terdeteksi sebagai file ransomware Sodinokibi/REvil. | Foto: ESET

Dari riwayat yang diunggah di Virus Total, sampel malware yang menginfeksi ke komputer korban diunggah pertama kali pada 2 Juli dan sampel terakhir dimuat lagi pada 3 Juli.

Baca:

- Hacker REvil Minta Uang Tebusan ke Kaseya Rp 1 Triliun

- Geng Hacker Ransomware REvil/Sodinokibi, Si Pembobol Kelas Kakap

- REvil/Sodinokibi Berpenghasilan Rp 1,5 Triliun Sepanjang 2020

Sampel file jahat tersebut pertama kali terlihat di alam liar pada 3 Juli. Ini artinya unggahan sampel file dilakukan saat insiden siber itu sendiri terdeteksi oleh Kaseya. Bahkan, creation time (waktu pebuatan) dari sampel malware itu sendiri menunjukkan tanggal 1 Juli.

Dengan merujuk riwayat tersebut, kata Fajar, berarti ada seseorang yang telah mendapatkan sampel file REvil dalam serangan ke Kaseya terlebih dulu, lalu mengunggahnya ke Virus Total.

Fajar mengaku siap menjelaskan soal temuannya terkait lebih dari lima perusahaan Indonesia yang menjadi target serangan ransomware REvil berdasarkan data dari beberapa perangkat lunak antivirus. “Satu-dua hari ke depan saya akan merilisnya,” ujar Fajar.[]

Ilustrasi | Foto: freepik.com

Ilustrasi | Foto: freepik.com